Peritaje digital en móviles: extracción forense de WhatsApp, geolocalización y metadatos multimedia al servicio de la evidencia legal

En un entorno jurídico altamente digitalizado, las pruebas extraídas de dispositivos móviles se han convertido en elementos decisivos en causas complejas. Ante una creciente brecha entre la sofisticación técnica y la capacidad probatoria actual, el peritaje forense sobre WhatsApp, metadatos de fotos y videos, y registros de geolocalización es imprescindible para la defensa, acusación o investigación.

¿Estás seguro de que tu despacho aprovecha todo el potencial de la evidencia digital móvil?

Extracción forense de WhatsApp

En Android, se localiza y se extraen las bases SQLite msgstore.db y wa.db (o sus versiones cifradas como .crypt7/.crypt8), que contienen chats, contactos, timestamps y, en ocasiones, coordenadas GPS reddit.com+14magnetforensics.com+14cybercory.com+14es.scribd.com+3fundacionlazarus.org+3researchgate.net+3.

En iOS, se trabaja con ChatStorage.sqlite, donde se encuentran mensajes, archivos multimedia y etiquetas de geolocalización magnetforensics.com.

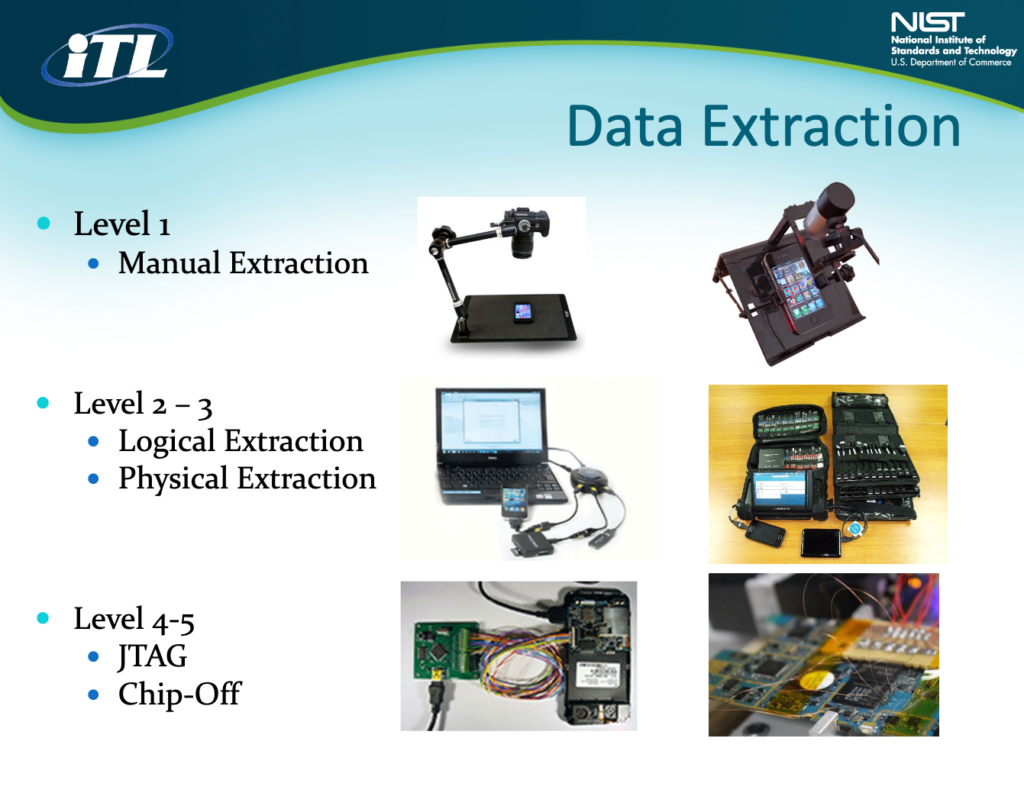

Se recurre además a copias de seguridad locales, de iCloud o Google Drive, y recursos como downgrading del app o acceso root (Android) o herramientas tipo Elcomsoft (iOS) cybercory.com.

Desafío principal: las actualizaciones constantes de WhatsApp y su cifrado E2EE obligan a mantenerse a la vanguardia técnica y legal .

Geolocalización y metadatos multimedia

Fotos y videos contienen metadatos EXIF, incluyendo fecha, hora, dispositivo y, potencialmente, coordenadas GPS researchgate.net+2alpsinsurance.com+2fundacionlazarus.org+2.

Se emplean herramientas como ExifTool y scripts para mapear miles de archivos y reconstruir rutas o ubicaciones relevantes fundacionlazarus.org+1researchgate.net+1.

Apps de geolocalización (Google Maps, Waze, terceros) también almacenan rastros sincronizados en la nube o en bases locales fundacionlazarus.org.

Metadatos adicionales y trazabilidad

Los metadatos de WhatsApp revelan timestamps, estados de lectura, latencia en envíos y recepción, esencial para reconstruir la cronología researchgate.net.

Las bases wa.db y msgstore.db ilustran el contexto de comunicaciones, incluyendo grupos, borrados inducidos y archivos adjuntos researchgate.net+2researchgate.net+2magnetforensics.com+2.

Las apps de respaldo y logs del sistema permiten rastrear instalaciones, accesos, configuraciones y uso de la ubicación forensicfocus.com.

¿Cuenta tu estrategia forense con protocolos actualizados para descifrar copias cifradas de WhatsApp y correlacionar metadatos multimedia con rutas de geolocalización?

“La metadata puede revelar tanto o más que el contenido del mensaje” – Nidhi Rastogi & James Hendler arxiv.org

“Los dispositivos móviles contienen registros exhaustivos de llamadas, ubicación, comunicaciones y archivos, imprescindibles para reconstruir hechos” – Forensic Focus forensicfocus.com

70 % de las fotos forenses

70 % de las fotos forenses contienen metadatos EXIF con coordenadas GPS útiles para investigaciones

El peritaje digital en móviles es ahora una herramienta estratégica para despachos jurídicos que buscan evidencia sólida y contemporánea. La integración de extracción de WhatsApp, metadatos e información de ubicación permite construir narrativas precisas, desmontar versiones y fortalecer argumentaciones. El reto está en contar con protocolos punteros y profesionales preparados para responder a los constantes cambios tecnológicos.

Soluciones periciales para casos complejos

En Tendencia

La luz como aliada en la investigación legal

Comparte este contenido Licenciado Ojeda Ramon Andres. Linkedin Whatsapp Iluminación forense: cómo la ciencia de la luz potencia las pruebas periciales en casos jurídicos complejos

Criminalística: precisión que define causas

Comparte este contenido Criminalística y sus múltiples ramas: claves técnicas para litigar con respaldo científico en el derecho contemporáneo En un entorno jurídico cada vez